Sure, here’s the content translated into Arabic with the HTML tags preserved:

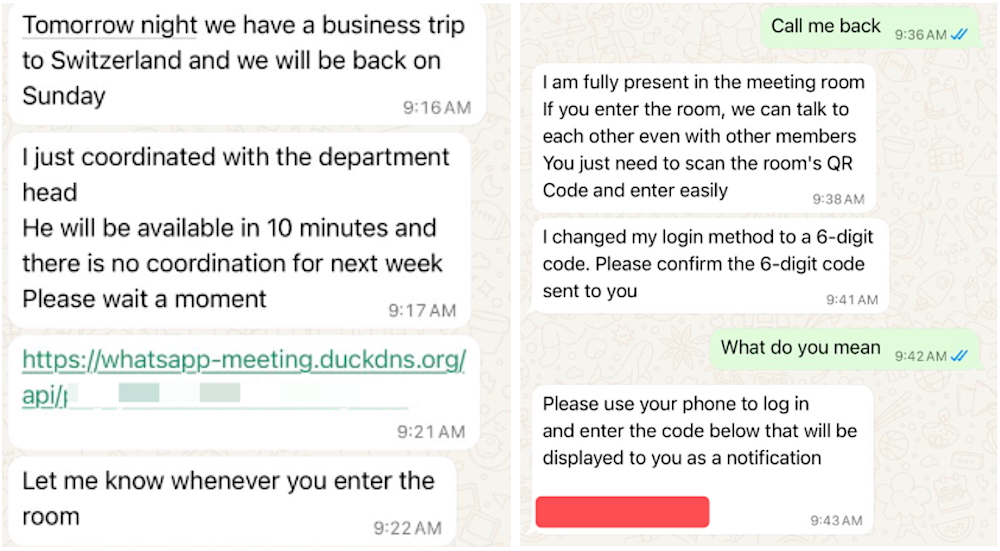

في يوم الثلاثاء، غرد الناشط الإيراني المقيم في المملكة المتحدة، ناريمان غريب، بلقطات شاشة مُحررة لزر تثبيت احتيالي تم إرساله له عبر رسالة WhatsApp.

“لا تضغط على الروابط المشبوهة”، حذر غريب. الناشط الذي يتابع الجانب الرقمي للاحتجاجات الإيرانية عن بُعد، قال إن الحملة استهدفت الأشخاص المعنيين في الأنشطة المتعلقة بإيران، مثله.

تأتي هذه الحملة من القرصنة في وقت تعاني فيه إيران من أطول إغلاق للإنترنت على مستوى البلاد في تاريخها، بينما تستعر الاحتجاجات المناهضة للحكومة – وعنف القمع – في جميع أنحاء البلاد. نظرًا لأن إيران وأقرب خصومها نشطون جدًا في الفضاء السيبراني الهجومي (اقرأ: قرصنة الأشخاص)، أردنا أن نتعلم المزيد.

شارك غريب الرابط الكامل للاختراق مع TechCrunch بعد فترة قصيرة من منشوره، مما سمح لنا بالتقاط نسخة من كود المصدر لصفحة الويب الخادعة المستخدمة في الهجوم. كما شارك كتابة عن نتائجه.

حلل TechCrunch كود المصدر لصفحة الاحتيال، ومع مدخلات إضافية من باحثين في الأمن، نعتقد أن الحملة كانت تهدف إلى سرقة بيانات الاعتماد الخاصة بـ Gmail وغيرها من البيانات عبر الإنترنت، واختراق حسابات WhatsApp، وإجراء مراقبة من خلال سرقة بيانات الموقع، والصور، وتسجيلات الصوت.

ومع ذلك، غير واضح ما إذا كان القراصنة مرتبطين بالحكومة، أو جواسيس، أو مجرمي إنترنت – أو كل ذلك.

كما حدد TechCrunch طريقة لرؤية نسخة حية من جميع ردود الضحايا المحفوظة على خادم المهاجم، والذي ترك مكشوفًا ويمكن الوصول إليه دون كلمة مرور. كشفت هذه البيانات عن العشرات من الضحايا الذين أدخلوا عن غير قصد بيانات اعتمادهم في موقع الاحتيال وكان من المحتمل أنهم تعرضوا للاختراق لاحقًا.

تضمنت القائمة أكاديميًا من الشرق الأوسط يعمل في دراسات الأمن القومي؛ ورئيس شركة صناعة الطائرات بدون طيار الإسرائيلية؛ ووزير لبناني كبير؛ على الأقل صحفي واحد؛ وأشخاص في الولايات المتحدة أو لديهم أرقام هواتف أمريكية.

تنشر TechCrunch نتائجنا بعد التحقق من معظم تقرير غريب. الموقع الاحتيالي الآن تم إزالته.

داخل سلسلة الهجوم

وفقًا لغريب، احتوت رسالة WhatsApp التي تلقاها على رابط مشبوه، والذي فتح صفحة احتيالية في متصفح الضحية.

يوضح الرابط أن المهاجمين اعتمدوا على مزود DNS الديناميكي المسمى DuckDNS لحملتهم الاحتيالية. يسمح مزودو DNS الديناميكي للأشخاص بربط العناوين الويب التي يسهل تذكرها – في هذه الحالة، نطاق فرعي لـ duckdns.org – بخادم قد يتغير عنوان IP الخاص به بشكل متكرر.

ليس من الواضح ما إذا كان المهاجمون قد أغلقوا الموقع الاحتيالي من تلقاء أنفسهم، أو تم القبض عليهم وتم قطع الاتصال بهم بواسطة DuckDNS. اتصلنا بـ DuckDNS للاستفسار، لكن مالكها ريتشارد هاربر طلب منا بدلاً من ذلك إرسال تقرير اعتداء.

من ما نفهمه، استخدم المهاجمون DuckDNS لإخفاء الموقع الفعلي للصفحة الاحتيالية، على الأرجح لجعلها تبدو وكأنها رابط WhatsApp حقيقي.

كانت الصفحة الاحتيالية مستضافة في الواقع على alex-fabow.online، وهو نطاق تم تسجيله لأول مرة في أوائل نوفمبر 2025. يحتوي هذا النطاق على العديد من النطاقات الأخرى ذات الصلة المستضافة على نفس الخادم المخصص، وتتبع هذه النطاقات نمطًا يشير إلى أن الحملة استهدفت أيضًا مزودي غرف الاجتماعات الافتراضية الآخرين، مثل meet-safe.online و whats-login.online.

لسنا متأكدين مما يحدث بينما يحمل رابط DuckDNS في متصفح الضحية، أو كيف يحدد الرابط أي صفحة احتيالية معينة يجب تحميلها. من الممكن أن الرابط يوجه الهدف إلى صفحة احتيالية محددة اعتمادًا على المعلومات التي يحصل عليها من جهاز المستخدم.

لم تكن الصفحة الاحتيالية تعمل في متصفح الويب الخاص بنا، مما منَعنا من التفاعل معها مباشرة. ومع ذلك، قراءة كود مصدر الصفحة سمحت لنا بفهم أفضل لكيفية عمل الهجوم.

سرقة بيانات اعتماد Gmail ورقم الهاتف

اعتمادًا على الهدف، فإن الضغط على رابط احتيالي سيفتح صفحة تسجيل دخول مزيفة لـ Gmail، أو سيطلب رقم هاتفهم، ويبدأ تدفق هجوم يهدف إلى سرقة كلمة مرورهم ورمز التحقق من خطوتين.

لكن كود المصدر لصفحة الاحتيال كان يحتوي على عيب واحد على الأقل: وجد TechCrunch أنه عن طريق تعديل عنوان URL لصفحة الاحتيال في متصفح الويب الخاص بنا، يمكننا رؤية ملف على خوادم المهاجمين الذي كان يخزن سجلات كل ضحية أدخلت بيانات اعتمادها.

احتوى الملف على أكثر من 850 سجلًا من المعلومات المقدمة من الضحايا خلال تدفق الهجوم. كانت هذه السجلات تفصيلية لكل جزء من تدفق الاحتيال الذي كانت الضحية فيه. وشملت نسخًا من أسماء المستخدمين وكلمات المرور التي أدخلها الضحايا في صفحة الاحتيال، بالإضافة إلى إدخالات غير صحيحة ورموز التحقق من خطوتين، مما يعمل فعليًا كمسجل مفاتيح.

احتوت السجلات أيضًا على وكلاء المستخدم لكل ضحية، وهو عبارة عن سلسلة من النصوص التي تحدد نظام التشغيل وإصدارات المتصفح المستخدمة لعرض المواقع. تظهر هذه البيانات أن الحملة كانت مصممة لاستهداف مستخدمي Windows وmacOS وiPhone وAndroid.

سمح الملف المكشوف لنا بمتابعة تدفق الهجوم خطوة بخطوة لكل ضحية. في إحدى الحالات، تُظهر السجلات ضحية تضغط على رابط ضار، والذي فتح صفحة تبدو كنافذة تسجيل دخول Gmail. تظهر السجلات الضحية التي تدخل بيانات اعتماد بريدها الإلكتروني عدة مرات حتى تدخل كلمة المرور الصحيحة.

تظهر السجلات نفس الضحية تُدخل رمز المصادقة المتحرك الذي أُرسل لها عبر رسالة نصية. يمكننا أن نخبر ذلك لأن Google ترسل رموز التحقق من خطوتين بتنسيق معين (عادةً G-xxxxxx، يحتوي على رمز رقمي مكون من ستة أرقام).

اختراق WhatsApp واستغلال بيانات المتصفح

بعيدًا عن سرقة البيانات، بدت هذه الحملة أيضًا قادرة على التمكين من المراقبة من خلال خداع الضحايا ل sharing موقعهم وصورهم ولقطات الصوت من جهازهم.

في حالة غريب، فإن الضغط على الرابط في الرسالة الاحتيالية فتح صفحة مزيفة تحت هذا الموضوع على WhatsApp في متصفحه، والتي عرضت رمز QR. تهدف هذه الحيلة إلى خداع الهدف لمسح الرمز على جهازهم، زاعمًا أنه للوصول إلى غرفة اجتماعات افتراضية.

قال غريب إن رمز QR تم إنشاؤه بواسطة المهاجم، وأن مسحه أو الضغط عليه سيجعل حساب WhatsApp الخاص بالضحية متصلًا بجهاز يتحكم فيه المهاجم، مما يمنحهم الوصول إلى بيانات الضحية. هذه تقنية هجوم معروفة منذ زمن طويل تستغل ميزة ربط الجهاز في WhatsApp، وتم استغلالها بشكل مشابه لاستهداف مستخدمي تطبيق المراسلة Signal.

طلبنا من رونا ساندفيك، مؤسسة Granitt، باحثة في الأمن تساعد في حماية الأفراد المعرضين للخطر، أن تفحص نسخة من كود صفحة الاحتيال وترى كيف تعمل.

وجدت ساندفيك أنه عند تحميل الصفحة، سيقوم الكود بتحريك إشعار المتصفح يطلب من المستخدم الإذن للوصول إلى موقعه (عبر navigator.geolocation)، فضلاً عن الصور والصوت (navigator.getUserMedia).

إذا تم قبول ذلك، فإن المتصفح سيرسل على الفور إحداثيات الشخص إلى المهاجم، القادر على تحديد موقع الضحية. ثم ستواصل الصفحة مشاركة بيانات موقع الضحية كل بضع ثوان، طالما تبقى الصفحة مفتوحة.

سمح الكود أيضًا للمهاجمين بتسجيل مقاطع صوتية والتقاط صور كل ثلاث إلى خمس ثوان باستخدام كاميرا الجهاز. ومع ذلك، لم نتمكن من رؤية أي بيانات موقع أو صوت أو صور تم جمعها على الخادم.

أفكار حول الضحايا، التوقيت، والانتماء

لا نعرف من يقف وراء هذه الحملة. ما هو واضح هو أن الحملة كانت ناجحة في سرقة بيانات اعتماد الضحايا، ومن الممكن أن تظهر حملة الاحتيال هذه مرة أخرى.

على الرغم من معرفة هويات بعض الأشخاص في مجموعة الضحايا المستهدفة، لا نملك معلومات كافية لفهم طبيعة الحملة. عدد الضحايا الذين تم اختراقهم بواسطة هذه الحملة (الذي نعرفه) منخفض نسبيًا – أقل من 50 فردًا – ويؤثر على كلاً من الأشخاص العاديين عبر المجتمع الكردي، فضلاً عن الأكاديميين والمسؤولين الحكوميين وزعماء الأعمال وغيرهم من الشخصيات الكبيرة عبر الشتات الإيراني الأوسع والشرق الأوسط.

قد يكون هناك عشرات الضحايا الذين نحن غير مدركين لهم، مما قد يساعدنا في فهم من تم استهدافه ولماذا.

الاحتمال أن يكون هذا من قبل جهة مدعومة من الحكومة

ليس واضحًا ما الذي دفع القراصنة لسرقة بيانات اعتماد الأشخاص واقتحام حساباتهم على WhatsApp، مما قد يساعد أيضًا في تحديد من يقف وراء هذه الحملة من القرصنة.

قد ترغب مجموعة مدعومة من الحكومة، على سبيل المثال، في سرقة كلمة مرور البريد الإلكتروني ورموز التحقق من خطوتين لهدف عالي القيمة، مثل سياسي أو صحفي، حتى يتمكنوا من تحميل معلومات خاصة وسرية.

يمكن أن يكون هذا منطقيًا نظراً لأن إيران مقطوعة تقريبًا تمامًا عن العالم الخارجي حاليًا، والحصول على معلومات إلى أو من داخل البلاد يمثل تحديًا. قد ترغب الحكومة الإيرانية، أو حكومة أجنبية لها مصالح في شؤون إيران، بشكل معقول في معرفة مع من يتواصل الأفراد المؤثرين المرتبطين بإيران، وماذا عن ذلك.

وبذلك، قد يشير توقيت هذه الحملة الاحتيالية والأشخاص الذين تبدو أنها تستهدفهم إلى حملة تجسس تهدف إلى جمع معلومات حول قائمة ضيقة من الأشخاص.

طلبنا من غاري ميلر، باحث في الأمن في Citizen Lab وخبير في التجسس على الهواتف المحمولة، مراجعة كود الاحتيال وبعض البيانات المكشوفة من خادم المهاجم.

قال ميلر إن الهجوم “يتمتع بالتأكيد بسمات حملة القرصنة المستهدفة المرتبطة بالحرس الثوري الإيراني”، في إشارة إلى عمليات اختراق البريد الإلكتروني المستهدفة التي تنفذها قوات الحرس الثوري الإيراني، وهي فصيل من الجيش الإيراني معروف بتنفيذ الهجمات السيبرانية. أشار ميلر إلى مجموعة من المؤشرات، بما في ذلك النطاق الدولي لاستهداف الضحايا، وسرقة البيانات، واستغلال منصات المراسلة الشهيرة مثل WhatsApp، وتقنيات الهندسة الاجتماعية المستخدمة في الرابط الاحتيالي.

الاحتمال أن يكون هذا من قبل جهة مدفوعة ماليًا

من ناحية أخرى، يمكن أن يستخدم قراصنة مدفوعون ماليًا نفس كلمة مرور Gmail المسروقة ورمز التحقق من خطوتين لهدف آخر عالي القيمة، مثل مدير شركة، لسرقة معلومات تجارية حساسة وسرية من صندوق بريدهم. يمكن أن يقوم القراصنة أيضًا بإعادة تعيين كلمات مرور حساباتهم للعملات المشفرة وحساباتهم المصرفية لإفراغ محفظتهم.

ومع ذلك، فإن تركيز الحملة على الوصول إلى موقع الضحية ووسائط الجهاز غير عادي بالنسبة لجهة مدفوعة ماليًا، التي قد تكون لديها استخدامات قليلة للصور وتسجيلات الصوت.

طلبنا من إيان كامبل، باحث في التهديدات في DomainTools، الذي يساعد في تحليل السجلات العامة على الإنترنت، النظر في أسماء النطاقات المستخدمة في الحملة لفهم متى تم إنشاؤها لأول مرة، وما إذا كانت هذه النطاقات مرتبطة بأي بنية تحتية تعرف سابقًا أو تم تحديدها.

وجد كامبل أنه بينما استهدفت الحملة الضحايا في خضم احتجاجات إيران الجارية، كانت بنيتها التحتية قد أنشئت قبل أسابيع. وأضاف أن معظم النطاقات المرتبطة بهذه الحملة تم تسجيلها في أوائل نوفمبر 2025، وتم إنشاء نطاق مرتبط واحد قبل عدة أشهر في أغسطس 2025. وصف كامبل النطاقات بأنها ذات مخاطر متوسطة إلى عالية، وقال إنها تبدو مرتبطة بعملية جريمة إلكترونية مدفوعة بدوافع مالية.

هناك تفاصيل إضافية هي أن حكومة إيران معروفة بتعاقدها مع مجموعات القرصنة الجنائية لأجراء هجمات سيبرانية، على الأرجح لحماية نفسها من التدخل في عمليات القرصنة ضد مواطنيها. وقد فرضت وزارة الخزانة الأمريكية عقوبات على شركات إيرانية في الماضي لتصرفها كغطاء للحرس الثوري الإيراني وتنفيذ هجمات سيبرانية.

كما يشير ميلر، “يؤكد ذلك أن الضغط على روابط WhatsApp غير المرغوب فيها، مهما كانت مقنعة، هو ممارسة عالية الخطورة وغير آمنة.”

للتواصل بأمان مع هذا الصحفي، يمكنك الوصول عبر Signal باستخدام اسم المستخدم: zackwhittaker.1337

لورينزو فرانسيسشي-بيشيرا ساهم في التقرير.

Let me know if you need any adjustments!

المصدر