أدى وجود ثغرة أمنية في عملية تجسس برمجية سرية على نظام أندرويد تُدعى “Catwatchful” إلى كشف معلومات آلاف عملائها، بما في ذلك مديرها.

اكتشف الباحث الأمني إريك دايغيل هذه الثغرة، والتي أدت إلى تسريب النسخة الكاملة من قاعدة بيانات تطبيق التجسس بما فيها عناوين البريد الإلكتروني وكلمات المرور النصية التي يستخدمها عملاء Catwatchful للوصول إلى البيانات المسروقة من هواتف ضحاياهم.

تعتبر Catwatchful تطبيق تجسس يتنكر كأداة لمراقبة الأطفال تدعي أنها “غير مرئية ولا يمكن اكتشافها”، بينما تقوم برفع المحتويات الخاصة بهاتف الضحية إلى لوحة تحكم يمكن لشخص قام بزراعة التطبيق مشاهدتها. تشمل البيانات المسروقة صور الضحايا ورسائلهم وبيانات مواقعهم في الوقت الفعلي. يمكن للتطبيق أيضًا الوصول عن بُعد إلى الصوت المحيط المباشر من ميكروفون الهاتف والوصول إلى الكاميرات الأمامية والخلفية.

تُعتبر تطبيقات التجسس مثل Catwatchful محظورة في متاجر التطبيقات وتعتمد على تحميلها وزراعتها من قبل شخص لديه وصول فعلي لهاتف الشخص. يُشار عادة إلى هذه التطبيقات بعبارة “التجسس” (أو “تجسس الأزواج”) نظرًا لميولها لتسهيل المراقبة غير التوافقية للأزواج والشركاء العاطفيين، وهو أمر غير قانوني.

تُعتبر Catwatchful أحدث مثال في قائمة متزايدة من عمليات التجسس التي تم اختراقها أو تعرضت للاختراق أو تم كشف بياناتها، وهي على الأقل العملية الخامسة هذا العام التي شهدت تسرب بيانات. تُظهر الحادثة أن برامج التجسس ذات مستوى المستهلك لا تزال تتكاثر، على الرغم من تعرضها لبرمجة رديئة وإخفاقات أمنية تعرض كل من العملاء والدافعين لهم والضحايا غير المشتبه بهم لمخاطر تسرب البيانات.

وفقًا لنسخة من قاعدة البيانات من أوائل يونيو، والتي رآها TechCrunch، كان لدى Catwatchful عناوين بريد إلكتروني وكلمات مرور لأكثر من 62000 عميل وبيانات الهواتف من 26000 جهاز للضحايا.

كانت معظم الأجهزة المخترقة موجودة في المكسيك وكولومبيا والهند وبيرو والأرجنتين والإكوادور وبوليفيا (ترتيبًا حسب عدد الضحايا). بعض السجلات تعود إلى عام 2018، كما تُظهر البيانات.

كشفت قاعدة بيانات Catwatchful أيضًا عن هوية مدير عملية التجسس، عمر سوكا تشاركوف، مطور مقرّه في أوروجواي. فتح تشاركوف رسائل بريدنا الإلكتروني، لكنه لم يرد على طلباتنا للتعليق التي أُرسلت باللغتين الإنجليزية والإسبانية. سأل TechCrunch عما إذا كان على علم بتسرب بيانات Catwatchful، وإذا كان يخطط للإبلاغ عن الحادث لعملائه.

دون أدنى إشارة واضحة بأن تشاركوف سيُعلن عن الحادث، قدّم TechCrunch نسخة من قاعدة بيانات Catwatchful إلى خدمة إبلاغ تسرب البيانات Have I Been Pwned.

تستضيف Catwatchful بيانات التجسس على خوادم Google

دايغيل، باحث أمني في كندا سبق له التحقيق في إساءات استخدام التجسس، قدم تفاصيل اكتشافاته في منشور مدونة.

وفقًا لدايغيل، تستخدم Catwatchful واجهة برمجة تطبيقات مخصصة تعتمد عليها جميع التطبيقات المزروعة على نظام أندرويد للتواصل مع خوادم Catwatchful وإرسال البيانات. تستخدم البرمجية الخبيثة أيضًا Firebase من Google، وهي منصة تطوير الويب والهواتف المحمولة، لاستضافة وتخزين بيانات الهواتف المسروقة، بما في ذلك صور الضحايا وتسجيلات الصوت المحيطة.

أخبر دايغيل TechCrunch أن واجهة برمجة التطبيقات لم تكن مصادق عليها، مما يسمح لأي شخص على الإنترنت بالتفاعل مع قاعدة بيانات مستخدمي Catwatchful دون الحاجة إلى تسجيل دخول، مما كشف قاعدة بيانات Catwatchful بالكامل من عناوين البريد الإلكتروني وكلمات المرور للعملاء.

عند الاتصال بـ TechCrunch، أوقفت الشركة المستضيفة لـ Catwatchful API حساب المطور، مما منع التطبيق من العمل لفترة قصيرة، لكنه عاد لاحقًا على HostGator. لم تستجب المتحدثة باسم HostGator، كريستين أندرو، لطلبات التعليق بشأن استضافة الشركة لعمليات التجسس.

أكد TechCrunch أن Catwatchful تستخدم Firebase من خلال تنزيل وتثبيت تطبيق التجسس Catwatchful على جهاز أندرويد م virtualized، مما يسمح لنا بتشغيل البرمجية الخبيثة في بيئة معزولة دون منحها أية بيانات من العالم الحقيقي، مثل موقعنا.

قمنا بفحص حركة مرور الشبكة الداخلة والخارجة من الجهاز، والتي أظهرت بيانات من الهاتف تُرفع إلى مثيل Firebase محدد يُستخدمه Catwatchful لاستضافة البيانات المسروقة للضحايا.

بعد أن قدّم TechCrunch ل Google نسخًا من برمجيات Catwatchful الضارة، قالت Google إنها أضافت حماية جديدة لـ Google Play Protect، وهي أداة أمان تقوم بمسح هواتف أندرويد للبحث عن التطبيقات الخبيثة، مثل برامج التجسس. الآن، ستقوم Google Play Protect بتحذير المستخدمين عند اكتشاف برمجيات التجسس Catwatchful أو مثبتها على هاتف المستخدم.

قدّم TechCrunch أيضًا لـ Google تفاصيل عن المثيل Firebase المعني بتخزين البيانات لعملية Catwatchful. عند سؤالها عما إذا كانت عملية التجسس تنتهك شروط خدمة Firebase، قالت Google لـ TechCrunch في 25 يونيو إنها تحقق في الأمر لكنها لن تلتزم على الفور بإزالة العملية.

“يجب أن تلتزم جميع التطبيقات التي تستخدم منتجات Firebase بشروط الخدمة والسياسات الخاصة بنا. نحن نحقق في هذه المشكلة، وإذا وجدنا أن أحد التطبيقات ينتهك، سيتم اتخاذ الإجراءات المناسبة. يتم حماية مستخدمي أندرويد الذين يحاولون تثبيت هذه التطبيقات بواسطة Google Play Protect”، كما قال إد فرنانديز، المتحدث باسم Google.

حتى موعد نشر هذا المقال، لا تزال Catwatchful مستضافة على Firebase.

خطأ أمني يكشف هوية مدير البرمجيات التجسسية

مثل العديد من عمليات التجسس، لا تُدرج Catwatchful مالكها علنًا أو تكشف عن من يدير العملية. من غير المألوف أن يخفي مشغلو برمجيات التجسس وهوياتهم الحقيقية، نظرًا للمخاطر القانونية والسمعية المرتبطة بتسهيل المراقبة غير القانونية.

لكن خطأً في الأمان في مجموعة البيانات كشف عن تشاركوف كمدير للعملية.

تظهر مراجعة قاعدة بيانات Catwatchful أن تشاركوف هو أول تسجيل في أحد الملفات الموجودة في مجموعة البيانات. (في تسرب البيانات السابق المرتبط ببرمجيات التجسس، تم التعرف على بعض المشغلين من خلال سجلات مبكرة في قاعدة البيانات، حيث غالبًا ما يختبر المطورون المنتج على أجهزتهم الخاصة.)

تضمنت مجموعة البيانات الاسم الكامل لتشاركوف ورقم هاتفه وعنوان الويب الخاص بمثيل Firebase المحدد الذي تُخزن فيه قاعدة بيانات Catwatchful على خوادم Google.

عنوان البريد الإلكتروني الشخصي لتشاركوف، الذي وُجد في مجموعة البيانات، هو نفس البريد الإلكتروني الذي يعرضه على صفحته في LinkedIn، والتي تم تعيينها لاحقًا كحساب خاص. كما قام تشاركوف أيضًا بإعداد عنوان بريده الإلكتروني كعنوان استرداد كلمة المرور في حسابه الشخصي في حال تعرض للإغلاق، مما يربط مباشرة تشاركوف بعملية Catwatchful.

كيفية إزالة برامج التجسس Catwatchful

بينما تدعي Catwatchful أنها “لا يمكن إلغاء تثبيتها”، هناك طرق للكشف عن التطبيق وإزالته من الجهاز المتأثر.

قبل أن تبدأ، من المهم وضع خطة أمان، حيث يمكن أن يؤدي تعطيل برامج التجسس إلى تنبيه الشخص الذي قام بزراعتها. تقوم Coalition Against Stalkerware بعمل مهم في هذا المجال وتقدم موارد لمساعدة الضحايا والناجين.

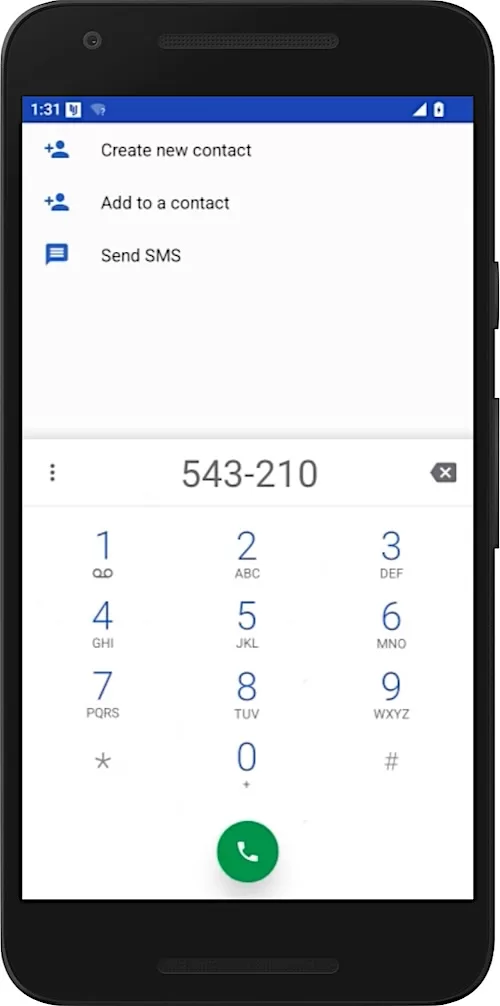

يمكن لمستخدمي أندرويد الكشف عن Catwatchful، حتى إذا كان مخفيًا عن الأنظار، من خلال الاتصال بـ 543210 في لوحة مفاتيح تطبيق هاتف أندرويد الخاص بك ثم الضغط على زر الاتصال. إذا كانت Catwatchful مثبتة، يجب أن يظهر التطبيق على شاشتك. هذا الرمز هو ميزة خلفية مدمجة تسمح لأي شخص قام بزراعة التطبيق لاستعادة الوصول إلى الإعدادات بمجرد إخفاء التطبيق. يمكن أيضًا استخدام هذا الرمز من قبل أي شخص للتحقق مما إذا كان التطبيق مثبتًا.

أما بالنسبة لإزالة التطبيق، فإن TechCrunch لديها دليل عام عن كيفية إزالة برامج التجسس على أندرويد يمكن أن يساعدك في تحديد وإزالة الأنواع الشائعة من برامج التجسس على الهواتف، ثم تمكين الإعدادات المختلفة التي تحتاجها لتأمين جهاز الأندرويد الخاص بك.

—

إذا كنت أنت أو أي شخص تعرفه يحتاج إلى المساعدة، فإن الخط الساخن الوطني للعنف المنزلي (1-800-799-7233) يوفر دعمًا مجانيًا وسريًا على مدار 24 ساعة للضحايا من العنف المنزلي. إذا كنت في حالة طوارئ، اتصل بالرقم 911. لدى Coalition Against Stalkerware موارد إذا كنت تعتقد أن هاتفك قد تم اختراقه بواسطة برمجيات التجسس.