تم القبض على مصنع آخر للبرمجيات التجسسية وهو يوزع تطبيقات تجسس مزيفة على أندرويد

لقد تم القبض على صانع آخر لبرامج التجسس الحكومية بعد أن استخدم عملاؤه تطبيقات أندرويد مزيفة لتثبيت برامج المراقبة الخاصة به على الأهداف، وفقًا لتقرير جديد.

في يوم الخميس، نشر أوكسيرفاتوري نيسونو، منظمة حقوق رقمية إيطالية تدرس برامج التجسس، تقريرًا عن برمجية خبيثة جديدة تسميها مورفيوس. هذه البرامج، التي تتنكر كأداة لتحديث الهاتف، قادرة على سرقة مجموعة واسعة من البيانات من جهاز الهدف المنشود.

تشير نتائج الباحثين إلى أن الطلب على برامج التجسس من قبل قوات إنفاذ القانون ووكالات الاستخبارات مرتفع للغاية بحيث يوجد عدد كبير من الشركات التي توفر هذه التقنية، بعضها تعمل خارج دائرة الضوء العامة.

في هذه الحالة، توصل أوكسيرفاتوري نيسونو إلى أن برامج التجسس مرتبطة بشركة IPS، وهي شركة إيطالية تعمل منذ أكثر من 30 عامًا تقدم ما يسمى بتقنية الاعتراض القانونية التقليدية، مما يعني الأدوات التي تستخدمها الحكومات لالتقاط الاتصالات الفورية لشخص ما التي تمر عبر شبكات مزودي الهاتف والإنترنت.

وفقًا لموقع IPS، تعمل الشركة في أكثر من 20 دولة، على الرغم من أن هذا لا يشير على الأرجح إلى منتج برامج التجسس الخاص بها، الذي كان حتى اليوم سراً. تصف الشركة العديد من قوات الشرطة الإيطالية كعملاء لها.

لم ترد IPS على طلب TechCrunch للتعليق على التقرير.

وصفت الدراسات مورفيوس بأنها برامج تجسس “منخفضة التكلفة” لأنها تعتمد على آلية العدوى الأساسية التي تخدع الأهداف لتثبيت برامج التجسس بأنفسهم.

تسمح الشركات المصنعة الأكثر تقدمًا لبرامج التجسس الحكومية، مثل مجموعة NSO وحلول باراجون، لعملائها الحكوميين بإصابة أهدافهم بتقنيات غير مرئية، تعرف بهجمات “عدم النقر”، التي تثبت البرمجيات الخبيثة بطريقة خفية تمامًا وغير مرئية من خلال استغلال ثغرات مكلفة وصعبة الاكتشاف تخترق دفاعات أمان الجهاز.

في هذه الحالة، قال الباحثون إن السلطات حصلت على مساعدة من مزود الهاتف المحمول للهدف، الذي بدأ عمداً في حظر بيانات الهاتف المحمول للهدف. في هذه المرحلة، أرسل مزود الاتصالات رسالة نصية قصيرة للهدف، يحثهم على تثبيت تطبيق من المفترض أن يساعدهم في تحديث الهاتف، واستعادة الوصول إلى بيانات الهاتف المحمول. وتُعتبر هذه استراتيجية موثقة جيدًا في حالات أخرى تتعلق بغيرها من شركات برامج التجسس الإيطالية.

بمجرد تثبيت برامج التجسس، استغلت ميزات الوصول المدمجة في أندرويد، مما يسمح لبرامج التجسس بقراءة البيانات على شاشة الضحية والتفاعل مع التطبيقات الأخرى. تم تصميم البرمجية الخبيثة للوصول إلى جميع أنواع المعلومات على الجهاز، وفقًا للباحثين.

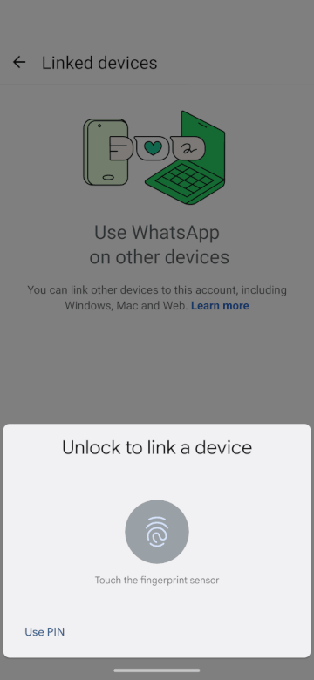

ثم قامت برامج التجسس بطرح تحديث مزيف، وعرضت على الهدف شاشة إعادة تشغيل، وأخيرًا انتحلت هوية تطبيق واتساب طالبة من الهدف تقديم بياناتهم البيومترية لإثبات هويتهم. دون علم الهدف، منح النقر البيومتري برامج التجسس حق الوصول الكامل إلى حساباتهم على واتساب من خلال إضافة جهاز إلى الحساب. وهذه استراتيجية معروفة يستخدمها القراصنة الحكوميون في أوكرانيا، فضلاً عن حملة تجسس حديثة في إيطاليا.

شركة قديمة ببرامج تجسس جديدة

خلص الباحثون في أوكسيرفاتوري نيسونو، الذين طلبوا الإشارة إليهم بأسمائهم الأولى فقط، دايفيد وجوليو، إلى أن برامج التجسس تعود لشركة IPS استنادًا إلى بنية البرنامج التجسسي.

على وجه الخصوص، كان أحد عناوين IP المستخدمة في الحملة مسجلًا باسم “IPS Intelligence Public Security”.

كما وجد الاثنان عدة أجزاء من الشيفرة التي تحتوي على عبارات إيطالية – وهو ما يبدو أنه أصبح تقليدًا في صناعة برامج التجسس الإيطالية. تضمنت شيفرة البرمجية كلمات إيطالية، بما في ذلك إشارات إلى غومورا، الكتاب والبرنامج التلفزيوني الشهير عن المافيا النابولية، و”المعكرونة”.

أخبر دايفيد وجوليو TechCrunch أنهما لا يستطيعان تقديم تفاصيل حول من كان الهدف، لكنهما قالا إنهما يعتقدان أن الهجوم “مرتبط بالنشاط السياسي” في إيطاليا، وهو عالم حيث “هذا النوع من الهجمات المستهدفة شائع جدًا في الوقت الحاضر.”

قال باحث في شركة أمن سيبراني لـ TechCrunch إن شركته تتعقب هذه البرمجية الخبيثة بالتحديد. بعد مراجعة تقرير أوكسيرفاتوري نيسونو، قال الباحث إن البرمجية الخبيثة تم تطويرها بالتأكيد من قبل صانع تكنولوجيا المراقبة الإيطالية.

تعتبر IPS الأحدث في قائمة طويلة من صانعي برامج التجسس الإيطالية الذين ملؤوا الفراغ الذي تركته الشركة الإيطالية المتوقفة “هاكينغ تيم”، التي كانت واحدة من أوائل صانعي برامج التجسس في العالم. كانت الشركة تتحكم في حصة كبيرة من السوق المحلي بالإضافة إلى البيع في الخارج قبل أن تتعرض للاختراق، ومن ثم بيعت وأُعيدت علامتها التجارية. في السنوات الأخيرة، كشف الباحثون علنًا عن عدة شركات لصنع برامج التجسس الإيطالية، بما في ذلك CY4GATE، GR Sistemi، Movia، Negg، Raxir، RCS Lab، وآخرها SIO.

في وقت سابق من هذا الشهر، أبلغت واتساب حوالي 200 مستخدم قاموا بتثبيت نسخة مزيفة من التطبيق، والتي كانت في الواقع برنامج تجسس من صنع SIO. في عام 2021، أوقف المدّعون الإيطاليون استخدامهم لبرامج CY4GATE وSIO بسبب أعطال خطيرة.

عندما تقوم بالشراء من خلال الروابط في مقالاتنا، قد نكسب عمولة صغيرة. هذا لا يؤثر على استقلاليتنا التحريرية.